Ist die Funktionsfähigkeit des Finanzsystems gefährdet?

Cyber-Attacken: Sparkassenkundschaft + „die Funktionsfähigkeit des Finanzsystems“ gefährdet – „IKT-Risiken gründlich und umfassend“ bewältigen!

Von Joachim Jakobs

T-Online erinnert an einen Angriff des Chaos Computer Clubs (CCC) auf die Hamburger Sparkasse. Der fand vor 40 Jahren – am 17. November 1984 – statt. Nicht übers Internet. Das steckte damals noch in den Kinderschuhen. Die Technik damals hieß „Bildschirmtext“ – Wikipedia erklärt: „Bildschirmtext (kurz Btx oder BTX; in der Schweiz Videotex) war ein interaktiver Onlinedienst. Er kombinierte Funktionen des Telefons und des Fernsehgeräts zu einem Kommunikationsmittel.“

Die Angreifer Wau Holland und Steffen Wernéry hätten ein Programm geschrieben, „das immer wieder eine kostenpflichtige Animation auf den Bildschirmen aufgerufen hat – für jeweils 9,97 Mark. Zuvor hatten sich die beiden die Zugangskennung der Hamburger Sparkasse (Haspa) zum Btx-System verschafft, sodass sie die Bezahl-Seiten des CCC auf Kosten der Bank ansteuern konnten.“

Auf diese Weise hätten Holland und Wernéry 135.000 Mark einnehmen können – wenn sie kriminelle Absichten gehabt hätten. Hatten sie aber nicht – sie wollten auf Sicherheitslücken aufmerksam machen und schafften es mit dieser Aktion ins Heute Journal des ZDF. Das ließ Benno Schölermann, damals Vorstand der Haspa zu Wort kommen: „Ganz ehrlich, wir hätten so etwas nicht für möglich gehalten. Wir hatten die Garantie der Post, dass unsere Zugriffsmittel zum Bildschirmtext geheim sind“.

Bis heute scheint die Verwunderung der Sparkassen über die eigene Verwundbarkeit anzuhalten – jedenfalls drängt sich dieser Eindruck auf, wenn man die Schlagzeilen verfolgt: „Kein Bargeld am Automaten: Technische Fusion legt Sparkassen-Dienste lahm“, „Hackerangriff 2024: Bankkonten von Kunden der Sparkasse und der Deutschen Kreditbank AG (DKB AG) geplündert“.

„Phishing-Betrug: Sparkasse warnt ihre Kunden vor dreister Masche“ — hieß es im Juni. Und im November 2024 nochmal: „Sparkasse warnt vor neuer Betrugsmasche: Leere Geldkonten drohen“.

Das könnte mit Löchern und Lücken zu tun haben – die Sparkassenorganisation schockiert durch Ehrlichkeit darüber, was Sicherheitsexpertertinnen „in Unternehmen immer wieder aufspüren:

IT-Systeme mit fehlenden oder nicht aktuellen Sicherheits-Patches, Standard-Passwörter oder alte, nicht aus dem Netzwerk entfernte IT-Systeme.“ Und: „40% der Software im Finanzsektor hat erhebliche Sicherheitsmängel: Schon der Code ist unsicher“. Was löchrige Bankautomaten, Kontoauszugdrucker, Überweisungsterminals, Fahrkarten- oder Zapfsäulenautomaten an Tankstellen zur Folge haben könnte. Jedes Endgerät, das auch nur entfernt mit Geld zu tun hat, kann einem Angriff zum Opfer fallen.

Wer Freibier anbietet, macht sich beim Publikum beliebt: „Sicherheitsforscher haben nach eigenen Angaben den ersten Angriff auf die Open-Source-Software-Lieferkette entdeckt, der speziell auf den Bankensektor abzielt.“ Es muss sogar damit gerechnet werden, dass der vermeintlich freundliche Aufkleber „open source“ unfreundlich gekapert wird: „Bösartige Open-Source-Softwarepakete haben sich 2024 explosionsartig verbreitet“. Und Anwendungen, die wohlmeinend entwickelt wurden, verlangen nach ständiger Aufsicht: Sonst könnten „nicht gepflegte Open-Source-Pakete ohne aktive Weiterentwicklung ungelöste Schwachstellen“ bergen, „die sie anfällig für Ausnutzung machen“. So sollen einer Studie zufolge „49 % der untersuchten Codebasen Komponenten“ enthalten, „für die in letzter Zeit keine Entwicklungsaktivität festgestellt wurde, was auf eine höhere Wahrscheinlichkeit von Sicherheitsproblemen hindeutet.“

Sicherheitsprobleme sind blöd – insbesondere dann, wenn der Quellcode auch noch öffentlich verfügbar ist; Google entdeckte im November 2024 „26 neue Schwachstellen […] von Open-Source-Projekten, darunter eine Schwachstelle in der kritischen OpenSSL-Bibliothek (CVE-2024-9143), die einen Großteil der Internet-Infrastruktur untermauert. Die Berichte an sich sind nicht ungewöhnlich – wir haben in den 8 Jahren des Projekts über 11.000 Schwachstellen gemeldet und den Betreuern geholfen, sie zu beheben. Aber diese speziellen Schwachstellen stellen einen Meilenstein für die automatisierte Suche nach Schwachstellen dar: Jede wurde mit KI gefunden, unter Verwendung von KI-generierten und erweiterten Fuzz-Targets. Die OpenSSL-Schwachstelle ist eine der ersten Schwachstellen in einer kritischen Software, die von LLMs entdeckt wurde, und stellt ein weiteres Beispiel aus der Praxis dar, nachdem Google kürzlich einen ausnutzbaren Stapelpuffer-Unterlauf in der weit verbreiteten Datenbank-Engine SQLite entdeckt hat.“ Diese Bemühungen – so Google — „setzen unsere Untersuchungen darüber fort, wie KI die Erkennung von Schwachstellen verändern und das Arsenal von Verteidigern überall stärken kann“.

Bild: Freepik

Die Ruhr-Universität Bochum will ebenfalls „Schwachstellen in Software automatisch finden“: „Mit ihrer Technik haben Bochumer IT-Sicherheitsexperten hunderte Fehler in kritischer Software gefunden. Unter anderem in Betriebssystemen wie Windows und Linux. Auch die Cloud ist betroffen.“

Das geht auch bösartig – das Bundesamt für Sicherheit in der Informationstechnik (BSI) doziert: „Die Dimension der Art der Ausnutzung bildet die unterschiedlichen Arten ab, eine Schwachstelle ausnutzen zu können. Man unterscheidet hier manuelle, automatisierte oder eine selbstreplizierend Ausnutzung. Bei der manuellen Ausnutzung muss der Angreifer nicht-automatisierbare Schritte ausführen, um den Angriff auf die Gegebenheiten des Angriffsziels anzupassen. Automatisierte Angriffe hingegen erlauben es, dass eine Schwachstelle sozusagen auf Knopfdruck ausgenutzt werden kann. Selbstreplizierende Angriffe schließlich können z.B. durch Wurmprogramme und Bots durchgeführt werden, die nach einem erfolgreichen Angriff ein System übernehmen bzw. nutzen, um darüber weitere Systeme anzugreifen.“ – Womöglich hat die BSI-Autorin bei der elektronischen Selbstvermehrung einen Computerwurm namens WannaCry gedacht: „Im Mai 2017 verbreitete WannaCry Panik in Unternehmensnetzwerken auf der ganzen Welt, als es in kurzer Zeit mehr als 200.000 Computer in 150 Ländern infizierte.“

Es wird nicht besser — So soll etwa die Verfügbarkeit krimineller Cyberdienstleistungen (CaaS) 2025 in Gestalt von „automatisierten Hacking-Tools im Dark Web“ zunehmen:

„Auf dem CaaS-Markt ist die Verfügbarkeit verschiedener Angriffsvektoren und zugehöriger Tools, wie Phishing-Kits, Ransomware-as-a-Service und DDoS-as-a-Service, gestiegen. Wir gehen davon aus, dass sich dieser Trend verstärken wird, da Angreifer KI zur Unterstützung von CaaS-Angeboten einsetzen. So könnten beispielsweise große Sprachmodelle (LLMs) verwendet werden, um die Erkundung sozialer Medien zu automatisieren und diese Informationen in ausgefeilte Phishing-Kits zu verpacken.“

Kriminell veranlagte Kinder lieben solche Baukästen: „Skript-Kiddies sind Personen, denen es an Hacking-Fähigkeiten und -Wissen mangelt, die aber vorgefertigte Tools aus dem Internet wie automatisierte Hacking-Tools, Skripte und Exploits verwenden, um Angriffe auf Computersysteme und Netzwerke zu starten.“

Neben finanziellen Motiven können sie auch von der Lust am Zerstören oder Rache getrieben sein; die Wieland Finanz GmbH bestätigt: „Es geht nicht immer darum, sich zu bereichern. Medien berichteten kürzlich von einem entlassenen Auszubildenden, der als Racheakt eine Mailbombe an seine ehemalige Bank schickte und deren Server lahmlegte. Auch ideologische Hacker und ‚Script Kiddies’ richten aus jugendlicher Dummheit Schaden an“ – daraus zieht der Finanzberater die Schlußfolgerung: „Cybercrime kann inzwischen jeder! Geschädigt werden auch!“

Ein Stift macht die Server einer Bank platt?! Die Halbstarken verursachen Schäden, indem sie „Skripte und Exploits verwenden“. Mit anderen Worten: Sie sind in der Lage, die Maus zu schubsen!? Es wäre also wichtig, den Nachwuchs über Risiken und Rechtsfolgen seines Handelns aufzuklären. Statt Bildung erleben diese jedoch Sanktionen – und verstehen womöglich noch nicht einmal, warum.

Cybermafia und nationalstaatliche Angreiferinnen befinden sich im Vergleich dazu auf einem anderen Niveau: „Ein Technical Attacker dagegen wäre in der Lage, Skripte und Exploits zu verändern und selbst zu schreiben. Er unterscheidet sich vom Script-Kiddie, da er meistens eine IT-Ausbildung absolviert hat, die Abläufe in Systemen und Computernetzwerken versteht und ein tiefergreifendes Verständnis über die Zusammenhänge von Diensten und Protokollen hat.“

Mit diesem Verständnis werden „KI-basierte Angriffe“ ernöglicht:

„Das interessanteste Tool für cyberkriminelle Aktivitäten wäre eine KI, die das Ziel als Eingabe erhält (sei es ein IP-Bereich oder ein Name) und alle Schritte eines Cyberangriffs völlig selbstständig durchführt. Die Strategie- und Abstraktionsfähigkeiten der neusten KI-Technologien machen sie zu erstklassigen Kandidaten für die Entwicklung eines solchen Tools.“ Besonders effektiv könnten die Angriffe sein, wenn sie mit Hilfe von Quantencomputern unternommen würden.

Kein Wunder, dass sich die Bundesanstalt für Finanzdienstleistungen um die „Funktionsfähigkeit des Finanzsystems“ sorgt: „Weltweit nehmen Angriffe auf -Systeme von Unternehmen oder auf Finanzmarktinfrastrukturen zu, zum Beispiel mit Schadprogrammen […] In Deutschland ist die Bedrohung nach Einschätzung des Bundesamts für Sicherheit in der Informationstechnik (BSI) so hoch wie nie. Dies gilt auch für den Finanzsektor, da die Unternehmen dort mit zwei besonders attraktiven Gütern arbeiten: Geld und sensiblen Daten.

Bild: bafin/BSI

Cyber-Attacken haben ein besonders hohes Schadenspotenzial für die betroffenen Unternehmen, sie können aber auch die Funktionsfähigkeit des Finanzsystems wesentlich beeinträchtigen und die Finanzstabilität gefährden.“

T-Online weiß wie schnell dem Schluckauf des Finanzsystems der Kollaps folgen kann:

„Es droht ein unkontrollierter Finanzkollaps: Zusammenbruch des Finanzsystems könnte 13,6 Millionen Jobs vernichten“. Das kann sich der Staat nicht leisten – für Jacqueline Neiazy, Director Datenschutz bei der ISiCO GmbH ergibt sich aus den Risiken eine klare Rechtsfolge: „Der ‚risikobasierte Ansatz‘ ist in der DSGVO tief verwurzelt. Je höher die Risiken, die mit der Verarbeitung personenbezogener Daten einhergehen, desto strenger die Anforderungen an den Datenschutz. Ergibt beispielsweise eine Datenschutz-Folgenabschätzung (DSFA) ein besonders hohes Risiko, so sind auch entsprechend wirksame Maßnahmen durch Verantwortliche zu treffen.“

Dieser Grundsatz spiegelt sich in einer ganzen Batterie von Detailvorschriften:

„Seit 2017 hat die Bundesanstalt für Finanzdienstleistungsaufsicht (BaFin) die Bankaufsichtlichen Anforderungen an die IT (BAIT) von Banken in Kraft gesetzt.

[…]

Die BAIT ergänzen und konkretisieren hier die MaRisk in den nachfolgend genannten IT-relevanten Themengebieten weiter und sind mit ihr untrennbar verbunden:

- IT-Strategie und IT-Governance,

- Informationsrisiko und -sicherheitsmanagement,

- Operative Informationssicherheit,

- Identitäts- und Rechtemanagement,

- IT-Projekte und Anwendungsentwicklung,

- IT-Betrieb und IT-Notfallmanagement,

- Auslagerungen und sonstiger Fremdbezug von IT-Dienstleistungen,

- Management der Beziehungen mit Zahlungsdienstnutzern und

- Kritische Infrastrukturen“

Die „Zahlungsdiensterichtlinie“ PSD2 verlangt nach der „Zwei-Faktor-Anmeldung (2FA) im Onlinebanking und bei Bezahlungen mit Girokarte, Kreditkarte, PayPal usw.“

Seit Oktober 2024 gilt zusätzlich die NIS-2. Ab Januar 2025 kommt das ganze Geraffel per DORA nochmal in einen weiteren Schlauch;

die Rechtsanwältinnen von Grant Thornton erklären es so:

„Der Digital Operational Resilience Act (DORA) ist eine neue Verordnung der Europäischen Union, die darauf abzielt, die digitale Betriebsfähigkeit von Finanzunternehmen zu stärken […] So soll die Widerstandsfähigkeit von Finanzunternehmen gegenüber digitalen Risiken gewährleistet werden. Die Verordnung legt fest, dass Finanzunternehmen robuste IT-Systeme und Cybersecurity-Maßnahmen implementieren müssen, um sich vor Cyberangriffen und IT-bedingten Störungen zu schützen.“

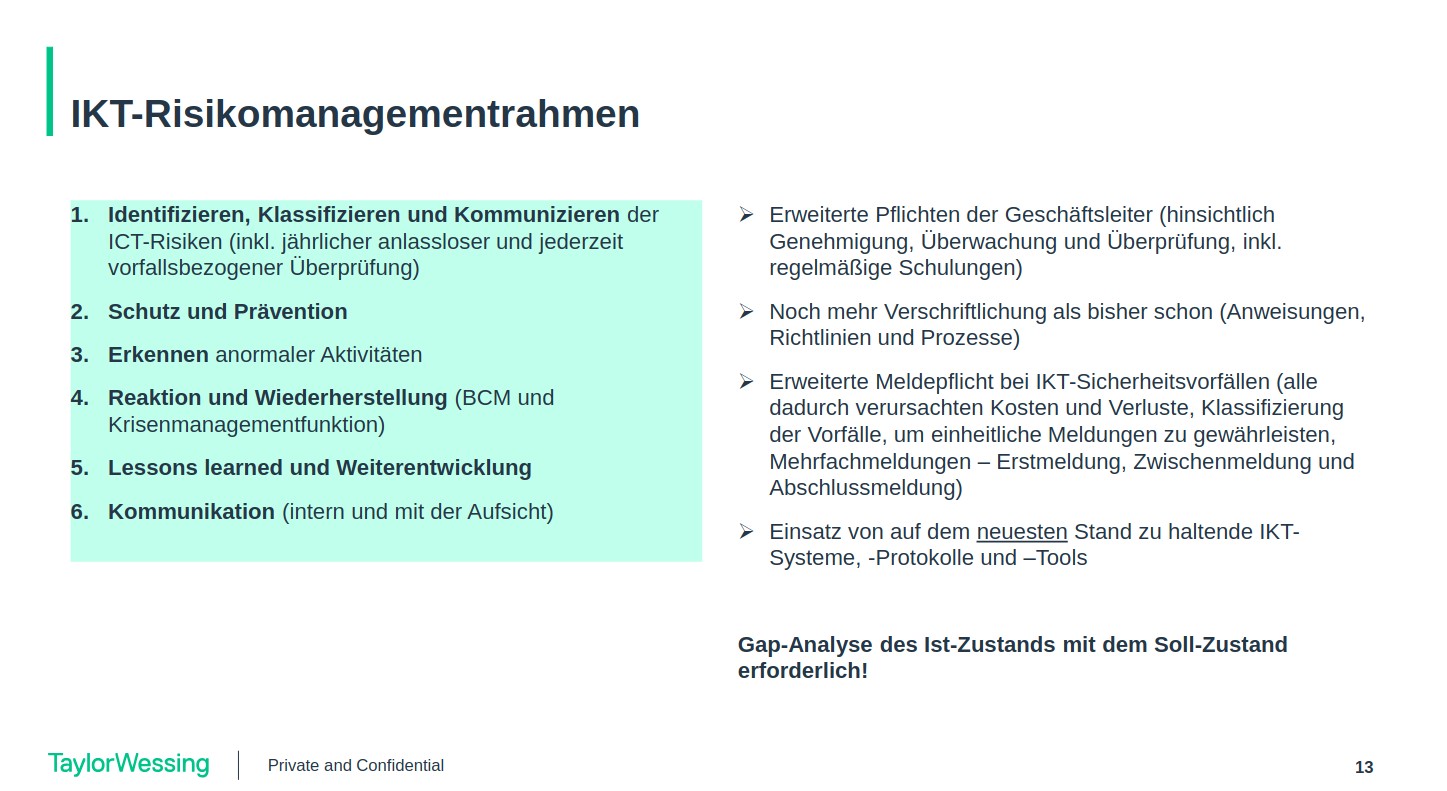

Bild: Taylor Wessing

Aus der Fülle der Vorschriften ergibt sich für die Rechtsanwältinnen von Taylor Wessing ein „IKT-Risikomanagementrahmen“:

„1. Identifizieren, Klassifizieren und Kommunizieren der

ICT-Risiken (inkl. jährlicher anlassloser und jederzeit

vorfallsbezogener Überprüfung)

- Schutz und Prävention

- Erkennen anormaler Aktivitäten

- Reaktion und Wiederherstellung (BCM und

Krisenmanagementfunktion)

- Lessons learned und Weiterentwicklung

- Kommunikation (intern und mit der Aufsicht)“

Bild: ChatGPT

Das gilt für die institutsinternen Prozesse. Hinzu kommt die Kontrolle der gewerblichen Kundinnen aus den erwähnten „Mindestanforderungen an das Risikomanagement (MaRisk)“. Die BaFin verlangt: „Bei Objekt-/Projektfinanzierungen ist im Rahmen der Kreditbearbeitung sicherzustellen, dass neben der wirtschaftlichen Betrachtung insbesondere auch die technische Machbarkeit und Entwicklung sowie die mit dem Objekt/Projekt verbundenen rechtlichen Risiken in die Beurteilung einbezogen werden. “

Angesichts der Kritikalität der Kreditwirtschaft können Pannen nach DSGVO zu saftigen Geldbußen führen; zu einem fünfstelligen Betrag bei der Internetbank N26 und zu sechsstelligen Beträgen bei der DKB und zwei namentlich nicht genannten Kreditinstituten in Niedersachsen.

Hinzu kommen Schadenersatzforderungen: „Konto im Onlinebanking geplündert – LG Köln urteilt auf Schadenersatz!“ titelt Rechtsanwalt Jörg Reich. Diese Erfahrung musste die Sparkasse Köln-Bonn machen. Kostenpunkt: 9.933,38 Euro! Das Gericht scheint der Überzeugung zu sein, dass es der Überweisung an Autorisisierung durch den Kunden gefehlt habe. Es reicht jedoch nicht, dass die Institute den Nachweis führen können, das Einverständnis ihrer Kundschaft erhalten zu haben – sie sind auch dann schadenersatzpflichtig, wenn die Kundin irrtümlich eingewilligt hat: So soll eine Betrügerin die Telefonnummer der Sparkasse missbraucht und sich dadurch das Vertrauen eines Kunden erschlichen haben. Die Folge: Ein Schaden in Höhe von 14.000 Euro!

Wichtig: Bis hierher gehts um Einzelfälle!

Das muss nicht so bleiben: „Ein Vorteil der generativen KI für Cyberkriminelle besteht darin, dass sie noch überzeugendere Betrugsanrufe in einem noch nie da gewesenen Umfang ermöglicht.“

Deshalb besteht die Möglichkeit von „Massenklagen im Datenschutz“ – Juristinnen wissen: „Dadurch, dass der EuGH eine Erheblichkeitsschwelle ablehnt, werden auch Massenklagen wegen Bagatellschäden nun ein noch lukrativeres Geschäftsmodell. Bei der Verteidigung gegen derartige Ansprüche sollte man insbesondere darauf achten, ob eine Vielzahl von Klägern den angeblich erlittenen immateriellen Schaden mit gleichlautenden oder ähnlichen Textbausteinen geltend macht.“

Checkpoint meint, die beschriebene Angriffsqualität soll „bis 2025“ möglich sein: „Um die Nase vorn zu haben, müssen Anbieter und Unternehmen ihre Sicherheitstools anpassen und ihre Mitarbeiter für die neue Welt des ‚Null-Vertrauens‘ und der ‚Alles-Verdächtigen‘-Umgebung schulen’, sagt Gil Friedrich, VP of Email Security bei Check Point.“

Die Bafin ergänzt: „Um den IKT-Risiken zu begegnen, ist es unabdingbar, dass die IKT-Risiken gründlich und umfassend gemanagt werden und die Massnahmen gut dokumentiert sind. Die konkreten Anforderungen dazu orientieren sich an internationalen, nationalen und branchenspezifischen Best Practices und Standards. DORA ist grundsätzlich standard- und technologieneutral – es soll den Unternehmen des Finanzsektors ermöglichen, die Anforderungen nach einem risikobasierten und verhältnismässigen Ansatz umzusetzen.“

Compliance 4.0 berichtet einmal wöchentlich über Digitalisierung, ihre Risiken und Rechtsfolgen auf dem Weg in die regelkonforme Vollautomatisierung der Welt.