Der Betrieb automobiler Botnetze ist mit der UNECE R155 unvereinbar!

Von Joachim Jakobs

2025 sollen Elektrofahrzeuge günstiger als Verbrenner werden. Damit jedoch geht die automobile Revolution erst richtig los: „Feststoffbatterien: E-Autos mit über 1.000 km Reichweite und 500.000 km Lebensdauer möglich“. Damit das aber klappt, müssen die Fahrzeuge ultraleicht und perfekt in die schlaue Verkehrsinfrastruktur integriert sein. Und die Fahrzeugkomponenten aus der Lieferkette müssen auch elektronisch passen: „Telematik verschafft Automobilherstellern wichtige Einblicke in ihre Lieferketten und ermöglicht es ihnen, Lücken bei Lieferungen und Produktionsfristen zu schließen. Darüber hinaus erleichtern IoT-Apps das Flottenmanagement mit Hilfe von integriertem Gewichtsmanagement, Standortverfolgung und fortschrittlichen Sensoren.“

Das Zauberwort heißt „Telemetrie“: „Fahrzeug-Telemetrie ist ein Wachstumsmarkt. Dabei wird eine Box in das Auto eingebaut, die rund um die Uhr das Fahrzeug überwacht – und Informationen zu Position, Uhrzeiten, Geschwindigkeiten oder zu Brems- und Beschleunigungswerten an verschiedene Dienstleister überträgt. Unter Schlagwörtern wie ‚vernetztes Auto‘ oder ‚Smart Car‘ wird die Entwicklung seit Jahren vorangetrieben.“

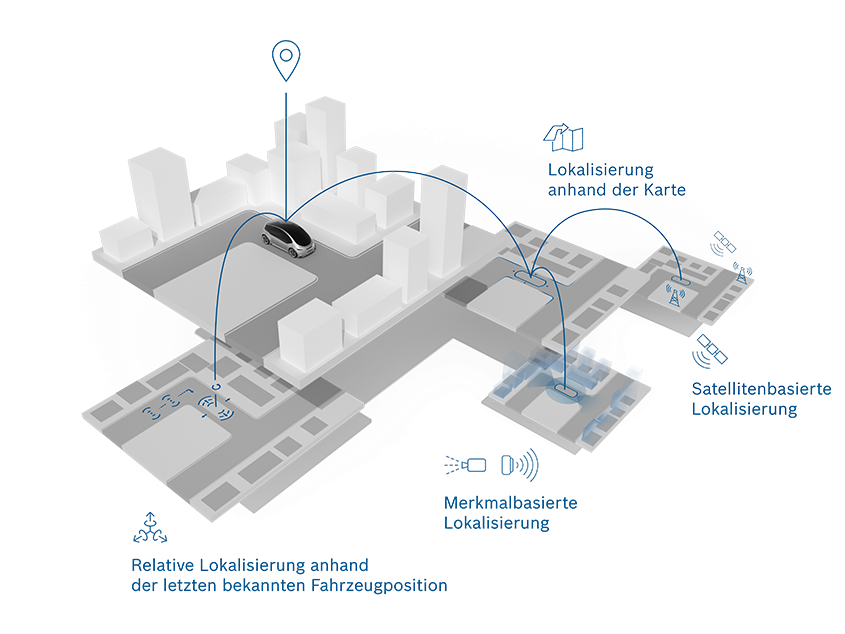

Nicht weniger wichtig ist die „Lokalisierung für automatisiertes Fahren“: „In Zukunft werden mehr und mehr hochautomatisierte Fahrzeuge unterwegs sein. Eine wichtige Voraussetzung dafür ist die genaue Lokalisierung. Das heißt: Zu jedem Zeitpunkt muss das Fahrzeug wissen, wo es sich gerade befindet – und das auf wenige Zentimeter genau und absolut zuverlässig.“

Bild: Bosch

Je größer die Flotte, desto wertvoller die Metadaten: „Ford hat im Rahmen des 1,5-jährigen Projekts, das im Sommer startete, rund 700 Pkw- und Nutzfahrzeuge in Oxfordshire vernetzt. Die Telematik-Daten – wie etwa die Betätigung von Brems- und Gaspedal oder der Lenkradeinschlag der Fahrzeuge – werden zusammen mit Informationen von Straßenrand-Sensoren ausgewertet. Sie stammen vom Unternehmen Vivacity Labs. Das Unternehmen setzt auf Algorithmen, um Beinahe-Unfälle zu erkennen und die Bewegungsmuster von Fahrzeugen, Radfahrern und Fußgängern zu analysieren.“

Apropos Muster – so „muss man sich klarmachen, dass das vernetzte Kfz wie kaum ein anderes Produkt in der Lage sein wird, ein umfassendes Persönlichkeitsprofil zu erstellen: Tagesrhythmus, Bewegungsprofile, emotionale Komponenten (vorausschauender oder abrupter Fahrer?), Körpergröße (Sitzeinstellungen), Anzahl an Mitfahrern (Anzahl geschlossener Gurte), Telefonlisten, Musikgeschmack… Aus der Zusammenlegung mehrerer Profile ließen sich sodann gemeinsame Treffen herauslesen etc.“

Zu wissen, wo was mit wem passiert, macht den Erfolg von Google aus: „Wenn es um standortbezogene Dienste geht, kann die Einbindung von Google Maps in IoT-Anwendungen deren Funktionalität erheblich erweitern.“ Da ist es nur konsequent, wenn die Programmierschnittstelle von Google Maps Places „schon bald fester Bestandteil von Neuwagen“ wird: „Dabei geht es vordergründig weniger um die Navigationsgenauigkeit. Vielmehr bietet die Integration aktuelle Informationen über die angefahrenen Orte, ganz im Stile einer Google-Suche. Man denke beispielsweise an Öffnungszeiten und Bewertungen von Läden und Cafés. Diese Integration betrifft immerhin rund 250 Millionen Orte auf der ganzen Welt.“

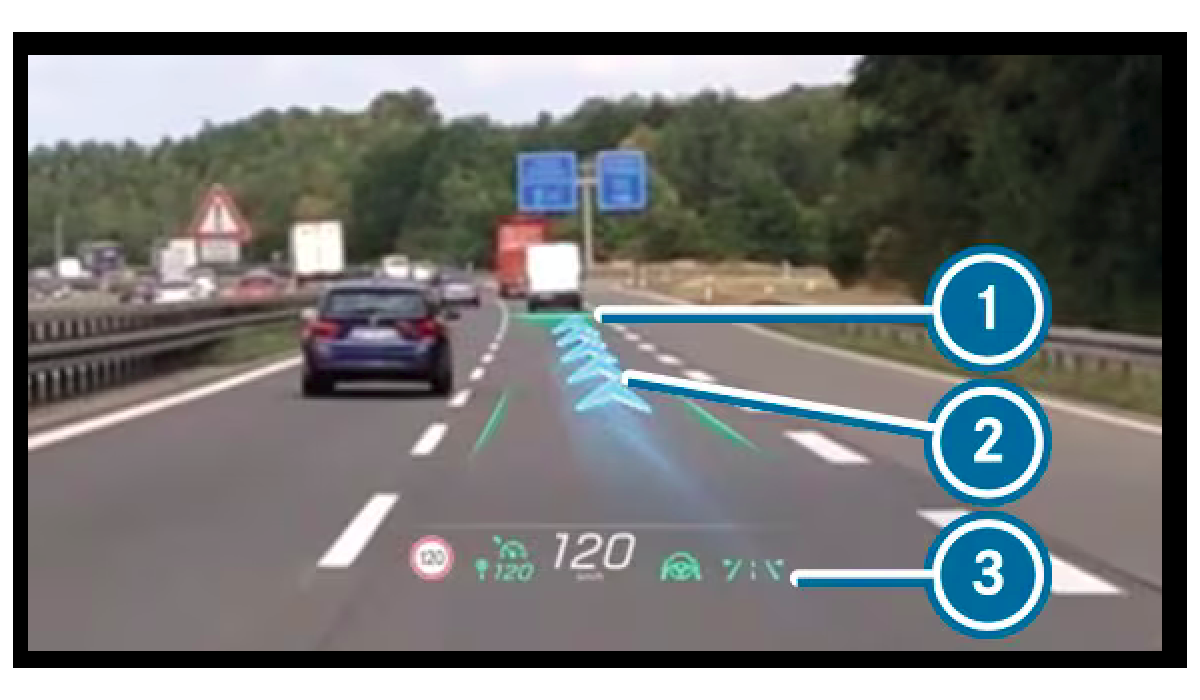

Bild: Mercedes Benz

Das hat Folgen: „Smart Cars können Daten zu Verkehrsmustern und Staus erfassen, die zur Verbesserung von Navigations- und Routing-Algorithmen verwendet werden.“ Und die KI-Videoanalyse nicht zu vergessen: „Eine typische Aufgabe für eine KI-basierte Videoanalyse ist die visuelle Erkennung und Unterscheidung von Menschen und Fahrzeugen in einem Videostream. Damit könnten sich sogar Straftaten aufklären lassen: „Vor etwa einem Jahr verschwindet in einem spanischen Dorf ein 33-Jähriger spurlos. Nun entdeckt die Polizei im Internet offenbar eine heiße Spur: Ein Kamera-Auto im Auftrag von Google fotografiert zufällig einen Mann, der augenscheinlich eine Leiche im Kofferraum eines Autos verstaut.“

Doch keine Chance ohne Risiko: „Diese Daten können jedoch auch dazu genutzt werden, einzelne Fahrzeuge und deren Bewegungen zu tracken.“ Auf seinem Jahreskongress teilte der Chaos Computer Club Ende Dezember mit, „dass der Volkswagen-Konzern Bewegungsdaten von hunderttausenden Fahrzeugen der Marken VW, Audi, Skoda und Seat systematisch erfasst und über lange Zeiträume speichert. Die Daten, einschließlich Informationen über Fahrzeughalter:innen, waren zudem ungeschützt im Internet zugänglich.“ Die Folge: „Automobildaten könnten analysiert werden, um Einblicke in die Abläufe, Strategien und Wettbewerbsvorteile eines Unternehmens zu erhalten, was Industrie- oder Wirtschaftsspionage fördert.“ So sollen von der Volkswagen-Panne „nicht nur Privatpersonen, sondern auch Fuhrparkverwaltungen, Vorstände und Aufsichtsratsmitglieder von DAX-Konzernen sowie diverse Polizeibehörden in Europa“ betroffen sein: „So wurden beispielsweise Bewegungsdaten von 35 elektrischen Streifenwagen der Hamburger Polizei erfasst und auf der VW-Plattform für Dritte einsehbar gespeichert.“

So ist nicht auszuschließen, dass vernetzte Fahrzeuge aus China „sensible Daten über unsere Bürger und unsere Infrastruktur sammeln und diese Daten an die Volksrepublik China senden“ – so die Befürchtung von US-Präsident Biden. So könnte es auch „gefährlich“ sein, „wenn der Dienstwagen aus China kommt“: „Wo sind Sie hingefahren? Was haben Sie mit wem gesprochen? Das ist alles erfassbar’, warnt May-Britt-Stumbaum, China-Expertin am Center for Intelligence and Security Studies (CISS) der Universität der Bundeswehr.“

Schließlich schafft die Fülle der Daten von Herstellerinnen, Zulieferern und der Verkehrsinfrastruktur auch noch eine gewaltige Angriffsoberfläche:

- „Hersteller von Automobilsoftware nutzen oft komplexe Ökosysteme von Drittanbieterlösungen, was das Risiko von Schwachstellen in der Lieferkette mit sich bringt“; dabei geht es um „die Vielzahl an Akteuren in der Lieferkette, von Automobilherstellern über Zulieferer bis hin zu Softwareanbietern“. „Jeder dieser Akteure muss sicherstellen, dass seine Systeme sicher sind, um ein hohes Schutzniveau für das gesamte Fahrzeug zu gewährleisten.“

- Somit „erhöht die zunehmende Abhängigkeit von Konnektivität auch das Risiko von Cyberangriffen. Böswillige Akteure könnten Schwachstellen in den Kommunikationsnetzen ausnutzen, um den Fahrzeugbetrieb und Infrastrukturdienste zu stören oder private Daten zu stehlen. Darüber hinaus müssen Risiken für die Lieferketten und die Herkunft einzelner Komponenten, die für die Herstellung von vernetzten Autos, intelligenten Straßen und anderen Verkehrsinfrastrukturen verwendet werden, als Schwachstelle betrachtet werden.“

- Das kann „sowohl für den Einzelnen als auch für die Gesellschaft als Ganzes schwerwiegende Folgen“ haben .

Bild: ChatGPT

Der Konjunktiv interessiert die Verantwortlichen jedoch nicht die Spur – hinein in die Praxis:

- Telematik-Systeme sind veraltet, die Verschlüsselungen schwach, die Authentifizierung fehlerbehaftet und Verkehrsampeln angreifbar.

- „Hacker konnten Autos per App orten, starten, hupen lassen“, titelte vor kurzem der Spiegel. Holger Unterbrink, Technical Leader bei Cisco Talos berichtet: „Einer Gruppe von Sicherheitsforschern war es gelungen, eine Schwachstelle im Webportal eines Autoherstellers auszunutzen. Mithilfe einer speziellen App konnten sie die Smartphone-Anwendung verwenden, mit der Fahrzeugbesitzer auf verschiedene Funktionen ihres Wagens zugreifen. Durch das Scannen von Kfz-Kennzeichen mit einer eigens entwickelten App waren sie in der Lage, die Fahrzeuge ferngesteuert zu starten, Türen zu öffnen und die Hupe zu betätigen. Deutsche Automobilhersteller hinken bei der Cybersicherheit den Vorschriften deutlich hinterher.“

- Ein automobiler Sicherheitswettbewerb „deckte mehrere Schwachstellen im Alpine Halo9 iLX-F509 Infotainment-System (IVI) für Fahrzeuge auf. Darunter war auch CVE-2024-23923, eine Zero-Click-UAF-Schwachstelle (Use-after-free) im proprietären Bluetooth-Stack. Diese von Mikhail Evdokimov, einem leitenden Sicherheitsforscher von PCAutomotive, entdeckte Schwachstelle verdeutlicht die kritischen Sicherheitsprobleme in modernen Automobilsystemen, bei denen proprietäre Lösungen oft keine wesentlichen Schutzmaßnahmen bieten.“

- „Nach Recherchen von RTL Nieuws können zehntausende niederländische Ampeln gehackt und aus der Ferne gesteuert werden. Durch ein Leck im System, das die Ampeln steuert, können Angreifer sie aus der Ferne auf Grün oder Rot schalten. Die Schwachstelle kann nur durch einen physischen Austausch der Ampelanlage behoben werden. Die Straßenverkehrsbehörden arbeiten daran und gehen davon aus, dass dies mindestens bis 2030 dauern wird.“

Bild: ADAC

Eine Null-Klick-Schwachstelle lässt sich mit einem passenden Null-Klick-Angriff ausnutzen; und zwar – so Check Point – „ohne Benutzerinteraktion“: „Durch Ausnutzung dieser Schwachstelle kann der Exploit installiert werden […] ohne dass das Ziel auf einen Link klicken, eine bösartige Datei öffnen oder andere Maßnahmen ergreifen muss.“

Die Nachlässigkeit von Entwicklerinnen automobiler Unterhaltungselektronik scheint chronisch zu sein: Eine weitere derartige Lücke „ermöglicht es Angreifern, beliebige Controller-Access-Network (CAN)-Nachrichten zu senden, die sich auf sicherheitskritische Systeme im Fahrzeug auswirken.“ Dazu muss frau wissen: „Das Controller Area Network (CAN-Bus) ist ein nachrichtenbasiertes Protokoll, das es den elektronischen Steuergeräten (ECUs) in den heutigen Automobilen sowie anderen Geräten ermöglicht, auf zuverlässige, prioritätsgesteuerte Weise miteinander zu kommunizieren.“

Zugriff aufs CAN-Netz… gruselig! Damit lässt sich der angeblich schlauen Kiste eine neue Firmware unterschieben, wie die Wissenschaftler Charlie Miller und Chris Valasek 2015 demonstrierten: „Diese umgeschriebene Firmware ist in der Lage, Befehle über das interne Computernetzwerk des Fahrzeugs, den so genannten CAN-Bus, an physische Komponenten wie den Motor und die Räder zu senden.“ Am Ende ist das Testfahrzeug samt Testfahrer – dem damaligen Wired-Autor Andy Greenberg – im Straßengraben gelandet. 2015 ist lang her. Das ist doch inzwischen viiiieeeel besser geworden?!

Mitnichten! 2023 hat Ken Tindell, CTO of Canis Automotive Labs eine „Detektiv-Geschichte“ über einen „schlüssellosen Autodiebstahl“ per „CAN Injection“ veröffentlicht: Durch das Belauschen der Kommunikation zwischen Fahrzeug und Schlüssel soll es Dieben möglich sein, das Fahrzeug in zwei Minuten zu stehlen. Tindell rät, die Schlüssel in einer Metalldose aufzubewahren, um den Funkverkehr zu unterbinden.

Frohe Botschaft für die Funkfreunde: „Digitaler Autoschlüssel — Das Smartphone öffnet das Auto und startet den Motor“. Boah wie geil!!! Insbesondere für Diebe — TheRegister titelt: „Gauner können Ihr Auto mit einem Smartphone entführen“. Wer jetzt allerdings sein „Smartphone“ in der dummen Rotkohl-Dose vom Weihnachtsbraten verstauen möchte, muss damit rechnen, wichtige WhatsApps zu verpassen!

Cyber-Angriffe auf den Fließenden Verkehr! — Sowas macht niemand?! Von wegen! Im Februar 2024 „wurde die Lichtsignalanlage im Gnalp-Steger-Tunnel beschädigt. Eine Schadsoftware hat den Server der Anlage lahmgelegt und dafür gesorgt, dass die Ampeln vor dem Tunnel ausgefallen sind. Mitarbeitende des Amts für Tiefbau und Geoinformation mussten aus diesem Grund während des Wochenendes den Verkehr händisch regeln“.

Der ADAC warnt unter Verweis auf die EU-Cybersicherheitsbehörde ENISA vor Überlastungsangriffen „auf das Fahrzeug als auch auf die Infrastruktur – etwa auf Ampelanlagen“

Bild: ChatGPT

Damit nicht genug: „Ein geschickter Hacker könnte sogar eine Gruppe von Fahrzeugen und deren Steuergeräte übernehmen, um ein drahtlos gesteuertes Kfz-Botnetz aufzubauen, mit dem er gleichzeitig Hunderttausende von Fahrzeugen kompromittieren könnte. Da immer mehr Automobilhersteller die internen Netzwerke ihrer Fahrzeuge mit drahtlosen Funktionen ausstatten, werden diese Risiken in den kommenden Jahren weiter zunehmen.“ Kaspersky sieht darin „eine gute Grundlage für eine terroristische Sabotage oder einen staatlich initiierten Cyberangriff.“

Derlei Risiken werden durch feindliche KI-Quantencomputer eher noch zunehmen.

Die Defizite bezüglich Datenschutz und -sicherheit wecken das Interesse der Aufsichtsbehörden – so hat Volkswagen ein Bußgeld in Höhe von einer Million Euro kassiert: „Ein Erprobungsfahrzeug des Unternehmens wurde im Jahr 2019 durch die österreichische Polizei bei Salzburg für eine Verkehrskontrolle angehalten. Den Polizeibediensteten waren am Fahrzeug ungewöhnliche Anbauten aufgefallen, die sich noch vor Ort als Kameras herausstellten. Das Fahrzeug wurde eingesetzt, um die Funktionsfähigkeit eines Fahrassistenzsystems zur Vermeidung von Verkehrsunfällen zu testen und zu trainieren. Unter anderem zur Fehleranalyse wurde das Verkehrsgeschehen um das Fahrzeug herum aufgezeichnet.

Am Fahrzeug fehlten aufgrund eines Versehens Magnetschilder mit einem Kamerasymbol und den weiteren vorgeschriebenen Informationen für die datenschutzrechtlich Betroffenen, in diesem Fall die anderen Verkehrsteilnehmenden. Diese müssen laut Artikel 13 DS-GVO bei einer Datenverarbeitung unter anderem darüber aufgeklärt werden, wer die Verarbeitung zu welchem Zweck durchführt und wie lange die Daten gespeichert werden. Bei der weiteren Prüfung wurde zudem festgestellt, dass Volkswagen keinen Auftragsverarbeitungsvertrag mit dem Unternehmen abgeschlossen hatte, das die Fahrten durchführte. Dieser wäre nach Artikel 28 DS-GVO erforderlich gewesen. Weiterhin war keine Datenschutz-Folgenabschätzung nach Artikel 35 DS-GVO durchgeführt worden, mit der vor Beginn einer solchen Verarbeitung mögliche Risiken und deren Eindämmung bewertet werden müssen. Schließlich fehlte eine Erläuterung der technischen und organisatorischen Schutzmaßnahmen im Verzeichnis der Verarbeitungstätigkeiten, was einen Verstoß gegen die Dokumentationspflichten nach Artikel 30 DS-GVO darstellte.“

Seit vergangenen Oktober gilt die NIS-2 – der Verband der Automobilindustrie weist vor deren Hintergrund darauf hin: „Die Digitalisierung von Geschäftsprozessen über Unternehmensgrenzen hinweg erfordert daher ein vergleichbares Niveau der Informationssicherheit für alle Beteiligten, das entlang der gesamten Wertschöpfungskette gewährleistet ist.“ Diese Wertschöpfungskette schließt für die Luther Rechtsanwaltsgesellschaft neben den Automobilherstellerinnen auch „Zulieferer, Händler und Dienstleister“ ein.

Bild: Adobe Firefly

„Da moderne Fahrzeuge zunehmend als ‚Computer auf Rädern‘ bezeichnet werden, werden Unternehmen, die im Automobilsektor tätig sind, aufgrund der erheblichen Datenströme, die mit diesen Fahrzeugen verbunden sind, und der zunehmenden Digitalisierung von Automobilsystemen erheblich von NIS2 betroffen sein.“

Die IHK Aachen nennt „Pflichten für alle betroffenen Unternehmen“

- „Risikomanagementmaßnahmen, Business Continuity Management, dazu gehört zum Beispiel der Einsatz technischer Maßnahmen wie Kryptografie, Verschlüsselung, Multi-Faktor-Authentifizierung

- Maßnahmen zur Aufrechterhaltung und Wiederherstellung, Back-up-Management, Krisenmanagement

- Sicherheit der Lieferkette, Sicherheit zwischen Einrichtungen, Dienstleister-Sicherheit

- Unterrichtungspflichten

- Billigungs-, Überwachungs- und Schulungspflicht für Geschäftsleiter“

„Die Einhaltung von Vorschriften wie NIS2, gepaart mit proaktiven Maßnahmen und fachkundiger Anleitung, kann Automobilunternehmen in die Lage versetzen, Cyber-Bedrohungen wirksam zu bekämpfen und die Sicherheit und das Vertrauen von Fahrern und Passagieren zu gewährleisten.“ Deshalb sind die Unternehmensberaterinnen von McKinsey überzeugt, „dass die Automobilhersteller die neuen Herausforderungen in den Bereichen Cybersicherheit und Software-Updates sowohl entlang der Wertschöpfungskette als auch über den gesamten digitalen Lebenszyklus ihrer Fahrzeuge hinweg angehen sollten. “

„Im Zeitalter der Industrie 4.0 jedoch, liegt es insbesondere mit Blick auf die gesetzlichen Neuerungen nahe, dass IT-Sicherheit zur ‚Chefsache‘ werden muss. Zwar bedeutet das nicht, dass Geschäftsführer und Vorstände IT-Experten sein müssen. Vielmehr sollten sie technische Expertise von entsprechenden Fachkräften beiziehen. Eine vollständige Delegation wird jedoch nicht mehr möglich sein, denn die Letztverantwortung trägt der Vorstand bzw. Geschäftsführer.“

Der Vorstand ist gut beraten, diese Verantwortung ernst zu nehmen – auch wegen einer Vorschrift mit der Bezeichnung „UNECE R155“ – das BSI erklärt: „Beispielsweise beinhaltet die UNECE R155 neue Vorgaben zur Cyber-Sicherheit. Darin enthalten sind Prüfvorschriften für ein für die Automobilhersteller verpflichtendes Cybersecurity Management System (CSMS), das alle Phasen der Fahrzeugentwicklung umfassen soll. Mit betrachtet wird dabei auch die Nachsorge im Falle von neu auftretenden Schwachstellen oder Vorfällen (Incident Management). Das CSMS muss durch die zuständige nationale Behörde genehmigt werden. Für neue Fahrzeugtypen müssen Hersteller eine Risikobewertung nachweisen. Die technische Umsetzung der Maßnahmen zur Cyber-Sicherheit wird durch technische Dienste im Rahmen des Genehmigungsprozesses überprüft. Ergänzend dazu formuliert die neue Regulierung UNECE R156 Anforderungen an Software Update Management“

Die Vorschrift selbst droht unverhohlen: „Die Genehmigung für einen Fahrzeugtyp gemäß dieser Verordnung kann zurückgezogen werden, wenn die in dieser Verordnung festgelegten Anforderungen nicht eingehalten werden oder wenn Stichprobenfahrzeuge den Anforderungen dieser Verordnung nicht einhalten […] Wenn eine Genehmigungsbehörde eine zuvor erteilte Genehmigung zurückzieht, benachrichtigt sie sofort die Vertragsparteien, die diese Verordnung anwenden, mithilfe eines Kommunikationsformulars, das dem Modell in Anhang 2 zu dieser Verordnung entspricht.“

Bild: ChatGPT

Und Strafrechtlerinnen setzen noch eins drauf: „Das Umsetzungsgesetz zur NIS-2-Richtlinie stellt eine weitreichende Reform des IT-Sicherheitsrechts dar. Neben den wachsenden Pflichten wird zudem die Haftung verschärft. Die Möglichkeit ein Bußgeld anhand des weltweiten Umsatzes zu bemessen mag drastisch erscheinen, aber spiegelt die Bedeutung der IT-Sicherheit für die Grundlagen des wirtschaftlichen und sozialen Lebens wider. Die geplante Haftung des Vorstands für die Cybersicherheit stellt allerdings einen Quantensprung für die Verantwortung der Leitungsebene dar. Die fehlende Möglichkeit der Delegation zeigt, dass der Gesetzgeber den Eindruck hat, dass die IT Sicherheit bislang von Unternehmen vernachlässigt worden ist. Mit diesen Regelungen dürfte zudem eine strafrechtliche Garantenhaftung mehr in den Fokus geraten. Unternehmen sind nicht zuletzt auf diesem Grund gut beraten, sich früh mit dem neuen Setup vertraut zu machen.“

Das heißt, es „drohen Schadensersatzansprüche und auch die persönliche Haftung bis hin zum Vorwurf eines Strafrechtsverstoßes“

Keine graue Theorie: „Das Landgericht München I hat im Dezember 2013 das ehemalige Vorstandsmitglied der Siemens AG, Heinz-Joachim Neubürger, zu Schadenersatz in Höhe von 15 Millionen Euro wegen der Verletzung von Compliance Pflichten verurteilt.“

Bild: Freepik.com

Das bedeutet: Egal wie günstig und „innovativ“ die Fahrzeuge der Zukunft immer sein mögen – wenn sie nicht regelkonform sind, wird der Vorstand damit nicht dauerhaft glücklich!

Compliance 4.0 berichtet einmal wöchentlich über Digitalisierung, ihre Risiken und Rechtsfolgen auf dem Weg in die regelkonforme Vollautomatisierung der Welt.

Aufmacherbild: Centurion International AG

Centurion International AG

Centurion International AG

geralt by Pixabay

geralt by Pixabay