Mit fünf Maßnahmen zur RPA-Sicherheit

Autor: Michael Kleist

Der Einsatz von Automatisierungslösungen wie Robotic Process Automation ist mit Sicherheitsgefahren verbunden. Ohne Verwaltung, Sicherung und Überwachung der Zugangsdaten bleiben RPA-Anwender selbst sowie die Bots extrem verwundbar. Mit einer integrierten Identity-Security-Lösung, die Berechtigungskontrollen auf alle Identitäten – menschliche und nicht-menschliche – anwendet, können Unternehmen die Risiken entscheidend reduzieren.

Die Robotic Process Automation (RPA) ist ein wirksames Mittel für die Prozessoptimierung. Die Nutzung verspricht viele Vorteile wie eine Zeit- und Kosteneinsparung, eine Erhöhung der Qualität, eine Reduzierung manueller Tätigkeiten oder eine Beseitigung redundanter Arbeitsabläufe. Aber RPA bringt auch Herausforderungen in puncto Sicherheit mit sich.

So entstehen wie bei jeder Digitalisierung auch bei RPA-Implementierungen zahlreiche neue digitale Identitäten in Form von RPA-Bots. Jeder dieser Bots benötigt privilegierte Anmeldeinformationen, um auf geschäftskritische Applikationen, Systeme und Ressourcen zuzugreifen und Aufgaben durchzuführen – sei es beim Datentransfer oder bei der Erstellung von Reports. Bei „Unattended Bots“ gibt es dabei keine menschliche Interaktion oder Überwachung der Prozesse, sodass die Sicherheitsrisiken sehr hoch sein können. Wenn Angreifer die privilegierten Anmeldeinformationen in die Hände bekommen, können sie Bots für böswillige Zwecke umprogrammieren, beispielsweise um Daten zu zerstören, den Betrieb lahmzulegen, Systeme zu sabotieren, Zahlungen umzuleiten oder Malware zu verbreiten.

In vielen Unternehmen gehören die Bot-Entwickler zum IT-Team, aber zunehmend konzipieren auch die sogenannten „Citizen Developer“, also Nicht-IT-Mitarbeiter in den Fachabteilungen, RPA-Anwendungen, um Arbeitsabläufe effizienter zu gestalten. Diese Benutzer fokussieren nicht unbedingt Security-Themen. Um Sicherheitsrisiken von Anfang an auszuschließen, sollte deshalb für alle Bot-Entwickler eine Lösung zur Verfügung stehen, die eine intuitive, automatische Verwaltung von Bot-Anmeldeinformationen unterstützt – ansonsten kann der Geschwindigkeitsgewinn durch die Automatisierung sehr schnell zu Lasten der IT-Sicherheit gehen. Und natürlich muss auch der Zugriff des Bot-Entwicklers selbst als privilegiertes Recht entsprechend stark gesichert werden.

Die meisten Unternehmen kennen die Gefahren, die der RPA-Einsatz beinhaltet. Aufgrund von Sicherheitsbedenken verlangsamen deshalb auch 63 Prozent der befragten Unternehmen in Deutschland die Einführung von RPA-Anwendungen und Bots. So lautet ein Ergebnis der aktuellen Untersuchung „2023 Identity Security Threat Landscape“ von CyberArk.

Michael Kleist, Area Vice President DACH bei CyberArk (Quelle: CyberArk)

5 konkreten Maßnahmen

Mit fünf konkreten Maßnahmen können Unternehmen aber die Risiken mindern und dabei die beiden scheinbar widersprüchlichen Ziele Sicherheit und Geschwindigkeit in Einklang bringen:

- Initiale Einbindung der Security-Abteilung

In vielen Fällen sind die Sicherheitsteams nicht über RPA-Initiativen informiert. Erst in letzter Minute werden sie hinzugezogen, um sie zu genehmigen. Die Einbindung der Security zu Beginn eines RPA-Projekts, um Sicherheitsstandards festzulegen, reduziert die Risiken und spart Zeit, da erforderliche „Nachbesserungen“ überflüssig werden.

- Überprüfung der bestehenden Bot-Kontrollen

Unternehmen sollten die vorhandenen Credential-Management-Richtlinien überprüfen, um mögliche Sicherheitslücken zu ermitteln: Dabei ist unter anderem folgendes zu klären: Wo werden die Credentials gespeichert? Gibt es Parameter, die sicherstellen, dass die Passwörter eindeutig und komplex sind? Wie oft werden die Zugangsdaten geändert? Gibt es Authentifizierungsebenen für den Abruf von Anmeldedaten? Existiert eine Möglichkeit, die Verwendung von Credentials zu überwachen und zu auditieren? Die Beantwortung dieser Fragen zeigt diejenigen Bereiche auf, in denen unter Sicherheitsaspekten ein akuter Handlungsbedarf besteht.

- Beseitigung überflüssiger Berechtigungen

Die Begrenzung des Datenzugangs ist eine zentrale Maßnahme für die Erhöhung der Sicherheit. In der Regel sollten Bots also nicht auf Anwendungen oder Datenbanken zugreifen können, die sie nicht benötigen. Unternehmen müssen folglich die Zugriffsrechte der Bots überprüfen und überflüssige Berechtigungen eliminieren.

- Limitierung der Nutzung von Hard-coded Credentials

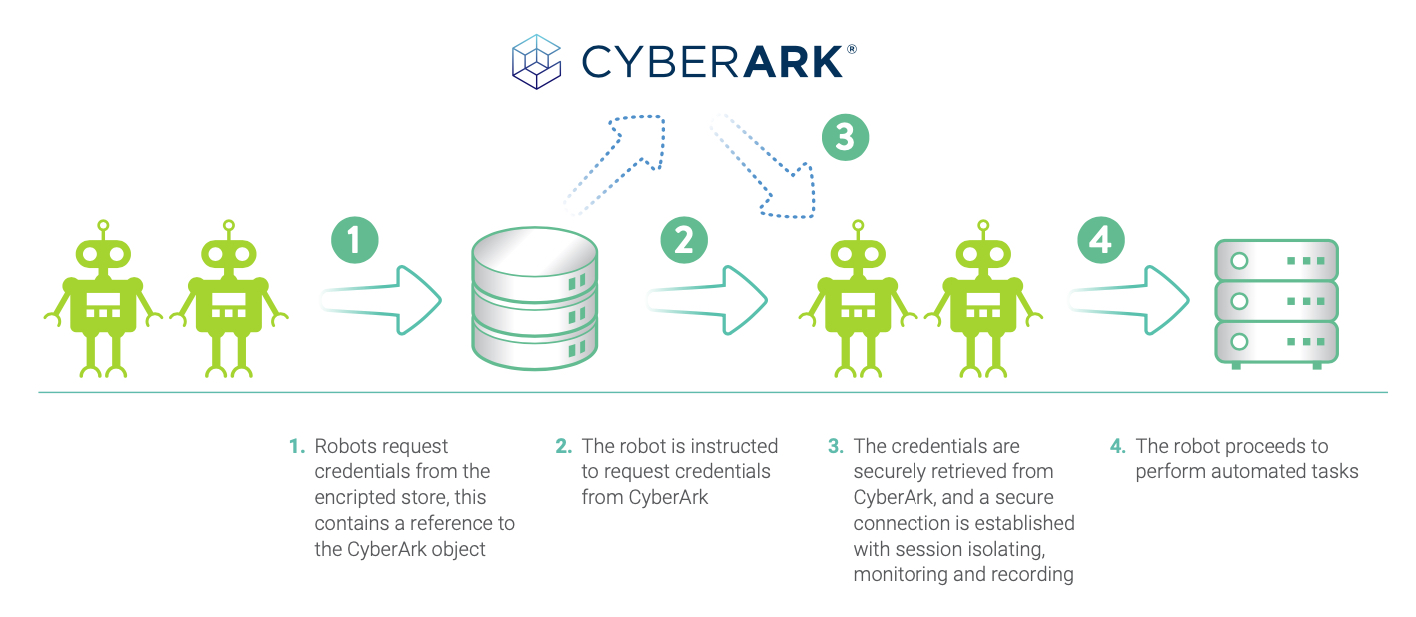

Die direkte Einbettung von Authentifizierungsdaten in RPA-Lösungen vergrößert die Sicherheitsgefahren und die Angriffsfläche. Zum einen sind Hard-coded Credentials nur schwer – wenn überhaupt – zu ändern. Zum anderen werden sie offengelegt, wenn Skripte gemeinsam genutzt werden, unter Umständen auch öffentlich, wenn sich Skripte in Code-Repositories befinden. Die Nutzung von Hard-coded Credentials muss deshalb unbedingt vermieden werden – dazu gehört auch die von einigen Lösungen angebotene Ablage in der RPA-Plattform. Eine Möglichkeit zur Vermeidung besteht darin, alle fest kodierten privilegierten Credentials aus Bot-Skripten zu entfernen und durch einen API-Aufruf zu ersetzen, der auf die in einem zentralen Repository gespeicherten Anmeldedaten zugreift. Idealerweise werden dabei auch die Anmeldedaten regelmäßig erneuert und nur zur Laufzeit zur Verfügung gestellt.

- Automatisierung der Credential-Management-Prozesse

Die Umsetzung von Security Best Practices im RPA-Kontext ist zwar prinzipiell einfach, aber bei Tausenden oder sogar Hunderttausenden von Bots manuell nur sehr schwer zu bewerkstelligen. Die Automatisierung von Credential-Management-Prozessen bietet hier eine entscheidende Entlastung der Mitarbeiter – unabhängig davon, ob sie RPA-Bots entwickeln oder RPA-Deployments genehmigen. Durch die Speicherung aller Anmeldeinformationen in einem zentralen Repository können Unternehmen beispielsweise Sicherheitsstandards für Bots und Applikationen durchsetzen, automatisch komplexe Passwörter erstellen und regelmäßig ändern sowie Hard-coded Credentials aus Bots entfernen.

Zielgerichtet können Unternehmen die mit RPA-Anwendungen verbundenen Gefahren mit einer Identity-Security-Lösung abwehren. Sie fokussiert die Sicherung aller Identitäten – sei es eine Person, eine Maschine oder etwa eine RPA-Anwendung. Zu den Vorteilen einer solchen Lösung gehört, dass sie eine Identität sicher authentifiziert, sie mit den richtigen Berechtigungen autorisiert und ihr auf strukturierte Weise Zugang zu kritischen Ressourcen gewährt. Ein automatisiertes Identity Security Framework kann damit auch entscheidend zur erfolgreichen und vor allem sicheren Umsetzung von RPA-Initiativen beitragen.

Der Lösungsansatz von CyberArk zur Sicherung von RPA Credentials im Überblick (Quelle: CyberArk)